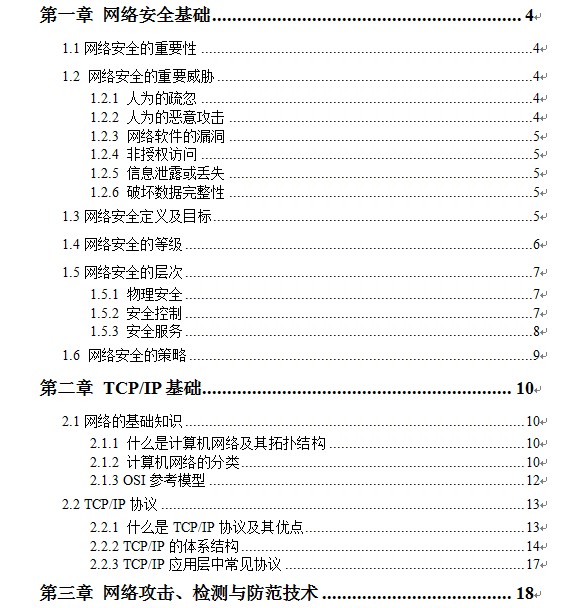

第一章 网络安全基础 4

1.1网络安全的重要性 4

1.2 网络安全的重要威胁 4

1.2.1 人为的疏忽 4

1.2.2 人为的恶意攻击 4

1.2.3 网络软件的漏洞 5

1.2.4 非授权访问 5

1.2.5 信息泄露或丢失 5

1.2.6 破坏数据完整性 5

1.3网络安全定义及目标 5

1.4网络安全的等级 6

1.5网络安全的层次 7

1.5.1 物理安全 7

1.5.2 安全控制 7

1.5.3 安全服务 8

1.6 网络安全的策略 9

第二章 TCP/IP基础 10

2.1网络的基础知识 10

2.1.1 什么是计算机网络及其拓扑结构 10

2.1.2 计算机网络的分类 10

2.1.3 OSI参考模型 12

2.2 TCP/IP协议 13

2.2.1 什么是TCP/IP协议及其优点 13

2.2.2 TCP/IP的体系结构 14

2.2.3 TCP/IP应用层中常见协议 17

第三章 网络攻击、检测与防范技术 18

3.1网络攻击技术 18

3.1.1 网络攻击的定义 18

3.1.2 常见的网络安全问题 18

3.1.3网络攻击的手段 19

3.1.4 网络攻击使用的操作系统及其常用的工具 20

3.2 网络攻击检测技术 20

3.3 网络安全的防范 21

3.3.1 网络安全策略 21

3.3.2 常用的安全防范技术 26

3.4 黑客攻击与防范 26

3.4.1 黑客攻击的目的及常见手段 26

3.4.2 如何防范黑客攻击 27

第四章 操作系统的安全漏洞 30

4.1 Windows NT操作系统的安全与防范 30

4.1.1 Windows NT的安全策略 30

4.1.2 Windows NT的基本安全措施 33

4.1.3 系统补丁的下载及安装 34

4.2 网络软件与网络服务的漏洞 37

4.2.1 常见的网络软件与网络服务的漏洞 37

4.2.2 密码设置的误区 37

第五章 计算机病毒与反病毒 40

5.1计算机病毒产生的原因 40

5.2 计算机病毒的定义及命名 41

5.2.1 计算机病毒的定义 41

5.2.2 计算机病毒的命名 42

5.3 计算机病毒的特征 43

5.4 计算机病毒的症状及危害 44

5.4.1 可能传播病毒的途径 44

5.4.2 计算机病毒的症状 45

5.4.3 计算机病毒造成的危害 48

5.5 反病毒技术 48

5.5.1 病毒的识别与预防 50

5.5.2 感染病毒后计算机的处理 51

5.5.3 网上免费的杀毒软件略举 52

第六章 防火墙技术 57

6.1 防火墙概述 57

6.1.1 防火墙的基本概念 57

6.1.2 防火墙的功能 58

6.1.3 防火墙的优缺点 58

6.2 防火墙的工作方式 61

6.2.1 硬件方式 61

6.2.2 软件方式 62

6.2.3 混合方式 62

6.3 防火墙分类 63

6.4防火墙的使用 64

6.4.1安装天网防火墙 64

6.4.2天网防火墙的使用 65

6.4.3天网防火墙系统设置 67

6.4.4应用程序规则设置 69

6.4.5 IP规则设置 71

6.4.6安全级别设置 75

第七章 Web服务的安全性 76

7.1概述 76

7.2 Web服务的安全威胁 76

7.3 防御措施 78

7.3.1 安装防火墙 78

7.3.2 加密保护 79

7.3.3 身份认证 81

7.3.4 数字签名 83

第八章 常见安全故障处理 85

8.1 计算机中毒现象 85

8.2 故障处理 87

8.2.1 故障现象分析及处理 87

8.2.2 举例说明 88

8.3 个人主机的安全防范措施 93

欢迎到【弱电论坛】来学习和讨论问题!

欢迎到【弱电论坛】来学习和讨论问题!

您还没有登录,请登录后查看详情

您还没有登录,请登录后查看详情 发布供求信息

发布供求信息 推广企业产品

推广企业产品 建立企业商铺

建立企业商铺 在线洽谈生意

在线洽谈生意